05 gru Jak zatrzymać ruch boczny w sieci? runZero o powstrzymaniu lateral movement po udanym phishingu

Każdy specjalista ds. cyberbezpieczeństwa zna tę prawdę. Rzadko mówi się o tym głośno, w praktyce atakujący prędzej czy później i tak dostaje się do sieci. Może to być sprytny phishing, skradzione dane logowania albo prosta luka konfiguracyjna. Jednak prawdziwe zagrożenie zaczyna się dopiero wtedy, gdy napastnik zaczyna poruszać się po środowisku.

I właśnie tutaj pojawia się kluczowe pytanie:

Jak zatrzymać ruch boczny w sieci, zanim incydent zamieni się w katastrofę?

To właśnie lateral movement odpowiada za większość eskalacji incydentów – od ransomware po wycieki danych. Atakujący nie chcą pozostać na jednym zainfekowanym urządzeniu. Szukają ścieżek prowadzących do serwerów, backupów, Active Directory czy aplikacji webowych.

Widoczność to podstawa: 60% sieci jest niewidoczne dla tradycyjnych narzędzi

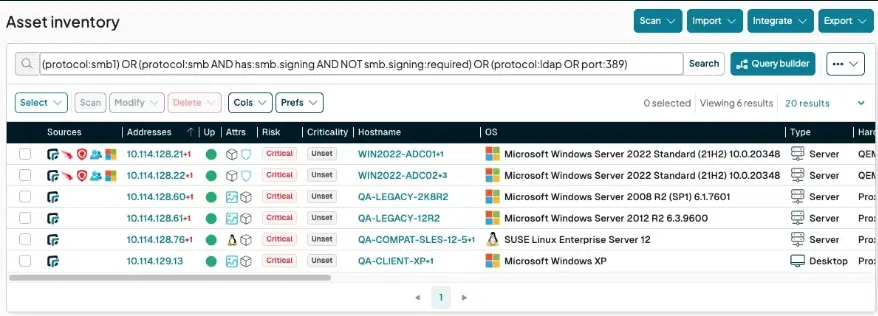

Zespół runZero pokazuje, że średnio 60% powierzchni ataku stanowią urządzenia, których organizacje w ogóle nie widzą — niezarządzane endpointy, sprzęt IoT, OT, shadow IT.

Bez pełnej inwentaryzacji nie da się skutecznie zatrzymać ruchu bocznego w sieci.

Najczęstsze wewnętrzne ekspozycje, które umożliwiają lateral movement

runZero identyfikuje pięć obszarów, które najczęściej otwierają drogę do ruchu bocznego:

1. Serwery plików i backupy

Stare protokoły (SMBv1), brak SMB signing, clear-text LDAP — wszystko to pozwala atakującym „przeskakiwać” między zasobami w sekundach.

2. Otwarte bazy danych

MongoDB, Redis czy Cassandra często są dostępne bez uwierzytelniania. To najszybsza droga do wycieku danych.

3. Active Directory

Konta z hasłem bez terminu ważności, błędne polityki, nieaktywne konta – idealne miejsce na eskalację uprawnień.

4. Niezabezpieczone aplikacje webowe

Loginy po HTTP, domyślne hasła, stare panele administracyjne – to klasyczna trasa ruchu bocznego w sieci.

5. Dostęp zdalny i BMC

RDP, VNC, TeamViewer oraz urządzenia IPMI/iDRAC wystawione do Internetu dają atakującemu pełną kontrolę nad sprzętem.

Jak zatrzymać ruch boczny w sieci dzięki runZero?

Wygrywa ten, kto działa przed incydentem, nie w jego trakcie.

runZero pozwala:

wykryć niezarządzane i niewidoczne urządzenia,

znaleźć błędne konfiguracje umożliwiające lateral movement,

priorytetyzować ryzyka na podstawie realnych, a nie teoretycznych zagrożeń,

zobaczyć sieć oczami atakującego.

Dzięki temu organizacja może zatrzymać ruch boczny, zanim atakujący dotrze do krytycznych zasobów.

Podsumowanie: Najważniejsze pytanie brzmi nie „czy”, ale „co zrobisz, gdy oni już tu są?”

W świecie, w którym phishing i kradzież poświadczeń są codziennością, kluczowe staje się nie tylko wykrycie wejścia, ale przede wszystkim powstrzymanie lateral movement. runZero daje pełną widoczność środowiska i pozwala zamknąć ścieżki ataku, zanim staną się problemem.

Chcesz sprawdzić, co naprawdę znajduje się w Twojej sieci?

Skontaktuj się z Kappa Data — pokażemy Ci, jak runZero pomaga zatrzymać ruch boczny i budować odporność cybernetyczną od środka.